受损和易受攻击的主机报告

“受损和易受攻击主机”报告详细说明Metasploit在其上打开会话、成功运行模块或记录漏洞的所有目标主机。

主机与目标主机

生成的报告将“目标主机”称为“主机”。

项目摘要

项目摘要部分总结了项目管理数据。

- 名称-项目名称的名称。

- 起动-创建项目的日期和时间。

- 完整的-上次更新项目的日期和时间。

- **用户-**生成报告的用户。

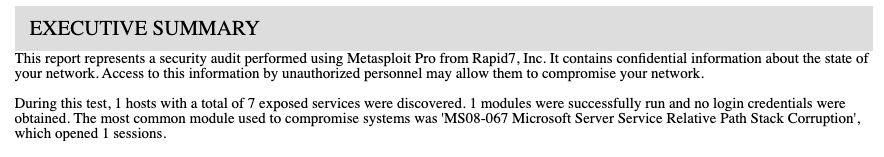

执行摘要

执行摘要总结了主机、服务、模块和登录的数量。它还列出了最常见的模块以及会话是否成功打开

受损主机报告摘要

受损主机报告摘要超出了报告的目的。

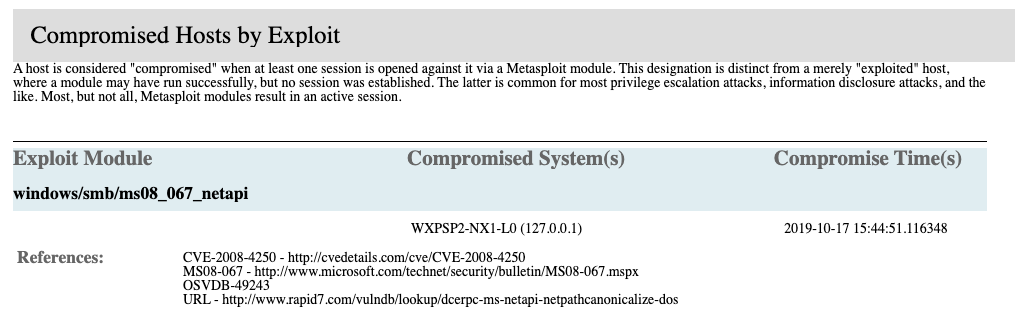

利用漏洞破坏主机

利用漏洞攻击的受损主机列出了针对目标主机打开的任何会话。

- 利用模块-攻击中使用的模块的名称。

- 工具书类-模块的任何参考,如CVE和原点。

- 受损系统-会话在其中打开的系统,包括主机名和IP地址。

- 折衷时间(秒)-使用该格式破坏目标主机的日期和时间

yyyy mm dd hh:mm:ss:FFFFFFF.

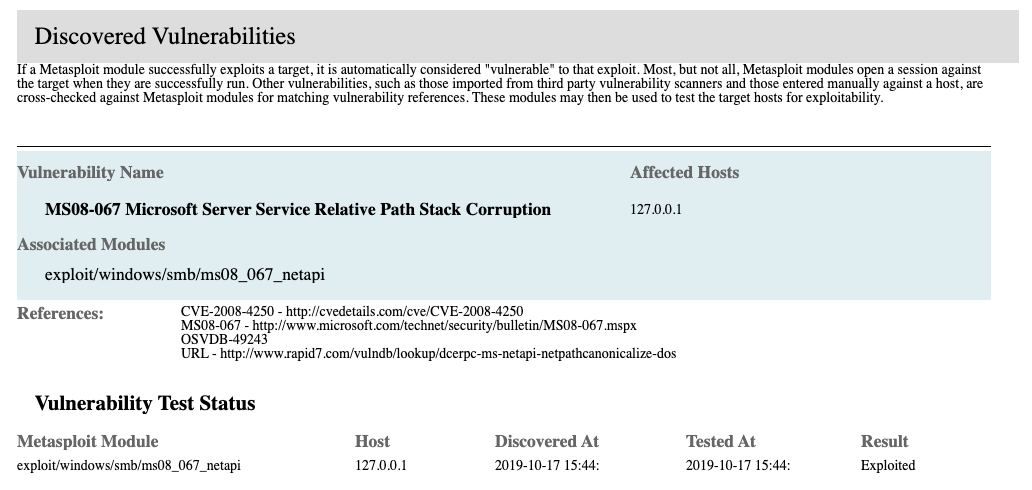

发现的漏洞

“发现的漏洞”部分列出了在目标主机上成功利用的所有漏洞。

- 漏洞名称-漏洞的名称。

- 受影响的主机-成功针对该漏洞使用的任何目标主机。

- 相关模块-该漏洞所属的模块。

- 工具书类-对模块的任何引用,如CVE和原点。

- 漏洞测试状态-针对主机的漏洞测试的状态。

- Metasploit模块-Metasploit中模块的名称。

- 主办-主机IP地址。

- 发现于-使用该格式发现利用漏洞的日期和时间

yyyy mm dd hh:mm:ss:. - 测试时间-使用该格式测试利用漏洞的日期和时间

yyyy mm dd hh:mm:ss:. - 后果-测试结果。结果可以是“未测试”或“利用”

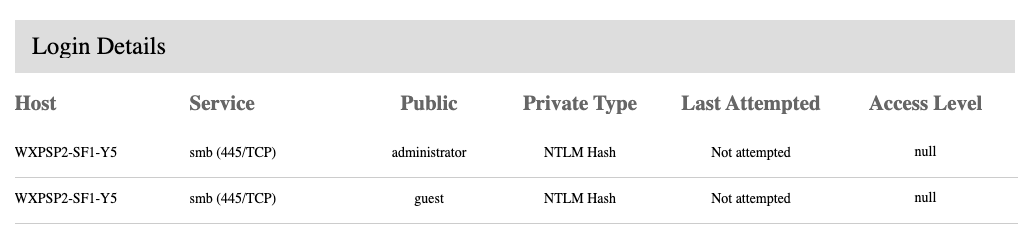

登录详细信息

登录详细信息列出了被利用主机的可用登录信息。

- 主办-主机名。

- 服务-目标在网络端口上公开的程序。

- 平民的-用户名。

- 私有类型-有关专用凭据类型的其他详细信息。

- 最后一次尝试-尝试公用和专用类型的日期和时间。

- 访问级别-公共和私有类型提供的访问级别。

- 使用者

- 客人

- RO(只读)

- RW(读写)

- 空(不确定或未知)

公共和私人类型

“Public”和“Private Type”通常是用户名和密码。用户名是公共部分,而密码是机密或私有类型。

受损和易受攻击的主机选项

以下选项可用于生成受损和易受攻击主机报告。

- 文件格式-HTML、PDF、RTF、Word

- 名称-报告的名称

- 地址设置-指定包含的地址和排除的地址以配置报告的范围,或留空以包含与此项目关联的所有主机。地址超出允许范围的主机将不包括在报告的数据中。条目可以指定为单地址(192.168.1.1)、虚线条目(192.168.1.1-192.168.1.100)、通配符(192.168.1.*)或使用CIDR表示法(192.168.1.0/29)。

- 封面标志-如果没有上传徽标,则使用Rapid7徽标

- 小节-用户界面中标记的部分可能与导出的报告不匹配。

- 项目摘要=项目摘要

- 执行摘要=执行摘要

- 受损摘要=受损主机报告摘要

- 受损主机=受攻击的受损主机

- 漏洞和利用漏洞=发现的漏洞

- 登录详细信息=登录详细信息

- 电子邮件报告-要将报告发送到的以逗号或分号分隔的地址列表

额外资源

- LM,NTLM,Net-NTLMv2,天哪-https://medium.com/@petergombos/lm-ntlm-net-ntlmv2-oh-my-a9b235c58ed4

- SMB端口+端口445和139是什么-https://www.varonis.com/blog/smb-port/

这页对你有帮助吗?